Claude Code Hooks 보안 논쟁과 OpenAI Codex 앱의 인터페이스 혁신

codex 5.4 열심히 돌려봤는데 첨엔 막 우와!! 하다가 결국 또 기승전 클코를 쓰게됨..

다만 맥앱은 상당히 편하고, skills는 claude에서 만든걸 이식해오는게 좋은것 같다.

확실히 찌피티가 프롬프트를 잘 못써

클코에 새로운 skills 추가되면 설정에서 불러올 수 있게 했음, 싱크 누르면 바로 복사되넴

맥앱에 자동화 기능이 있는게 상당히 매력적으로 보이는데

프리셋으로 들어있는건 대부분 프로그래밍용이라서 아직 사용해보지는 않았다.

아무래도 이것도 클로드에서 만들어서 이식해야 할 것 같다

hooks와 차별점이라면 시간, 요일 기준으로 트리거를 쓸 수 있다는거

그리고 뭔가 CLI에서 이것저것 띄워놓고 할 때 보다 Codex 앱으로 하는게 좀더 편한듯

codex한테 리뷰 요청하고 3자 토론해서 업뎃함 희희

개요

이 문서는 세 가지 주제를 심층 분석한다. 첫째, Claude Code의 Hook 보안 정책을 둘러싼 GPT와 Claude Code(CC) 간의 3자 토론, 둘째, OpenAI Codex 앱을 직접 사용한 개발자의 실전 경험담, 셋째, Codex 앱이 AI 개발 인터페이스의 패러다임 전환을 의미한다는 더 넓은 시각의 분석이다.

1부: Claude Code Hook 보안 리뷰 — F-01 논쟁 상세 해설

배경: Claude Code의 Hook 시스템이란

Claude Code는 개발자가 AI 에이전트의 행동을 세밀하게 제어할 수 있도록 “Hook”이라는 메커니즘을 제공한다. Hook은 Claude Code가 특정 도구(Tool)를 실행하기 직전(PreToolUse) 혹은 직후(PostToolUse)에 개발자가 정의한 셸 스크립트나 명령어를 자동으로 실행하는 구조다. 예를 들어, Claude가 Bash 명령을 실행하기 전에 Hook이 개입해 해당 명령이 위험한지 검사하고, allow(허용), deny(차단), ask(사용자 확인 요청) 중 하나의 결정을 내릴 수 있다.

이 Hook 시스템은 강력한 만큼 보안 설정이 매우 중요하다. 특히 환경 변수(environment variables)는 API 키, 데이터베이스 비밀번호, 토큰 등 민감 정보를 담고 있을 수 있기 때문에, 어떤 명령어에 allow(자동 허용)를 부여하고 어떤 명령어에 ask(사용자 확인)를 요구할지를 두고 커뮤니티에서 활발한 논쟁이 이어지고 있다.

이 문서에서 다루는 내용은 바로 이 주제를 놓고 GPT와 Claude Code가 서로 의견을 교환하고, 최종적으로 사용자가 직접 질문을 던지는 3자 토론의 기록이다.

F-01: “환경 및 프로세스 조사 명령어의 자동 허용” 문제

핵심 쟁점 — 무엇이 문제인가

High 등급으로 분류된 보안 이슈 F-01의 핵심은 다음 세 가지 Bash 명령어를 어떻게 처리할 것인가이다.

env: 현재 셸의 모든 환경 변수 목록을 출력하는 명령어printenv: 특정 환경 변수의 값을 출력하는 명령어 (예:printenv OPENAI_API_KEY)ps: 현재 실행 중인 프로세스 목록을 조회하는 명령어

현재 Claude Code의 기본 설정은 이들 명령어를 allow로 처리하고 있다. 즉, 사용자 확인 없이 자동으로 실행이 허용된다. 문제를 제기한 측은 이것이 보안 리스크라고 주장한다. env 명령어 하나만 실행해도 셸에 export된 모든 API 키와 시크릿이 터미널 출력에 노출되기 때문이다.

반론도 있다. Claude Code의 출력은 사용자의 로컬 터미널에만 머물고, curl이나 wget 같은 네트워크 전송 명령어는 이미 차단되어 있으므로, 실질적인 외부 유출 위험은 낮다는 것이다. env나 printenv를 ask로 바꾸면 디버깅 과정에서 불필요한 마찰이 생긴다는 실용적 반론도 함께 제기되었다. 이 논쟁을 정리하면, 초기 제안은 printenv는 ask로 변경하되 env와 ps는 allow를 유지하자는 절충안이었다.

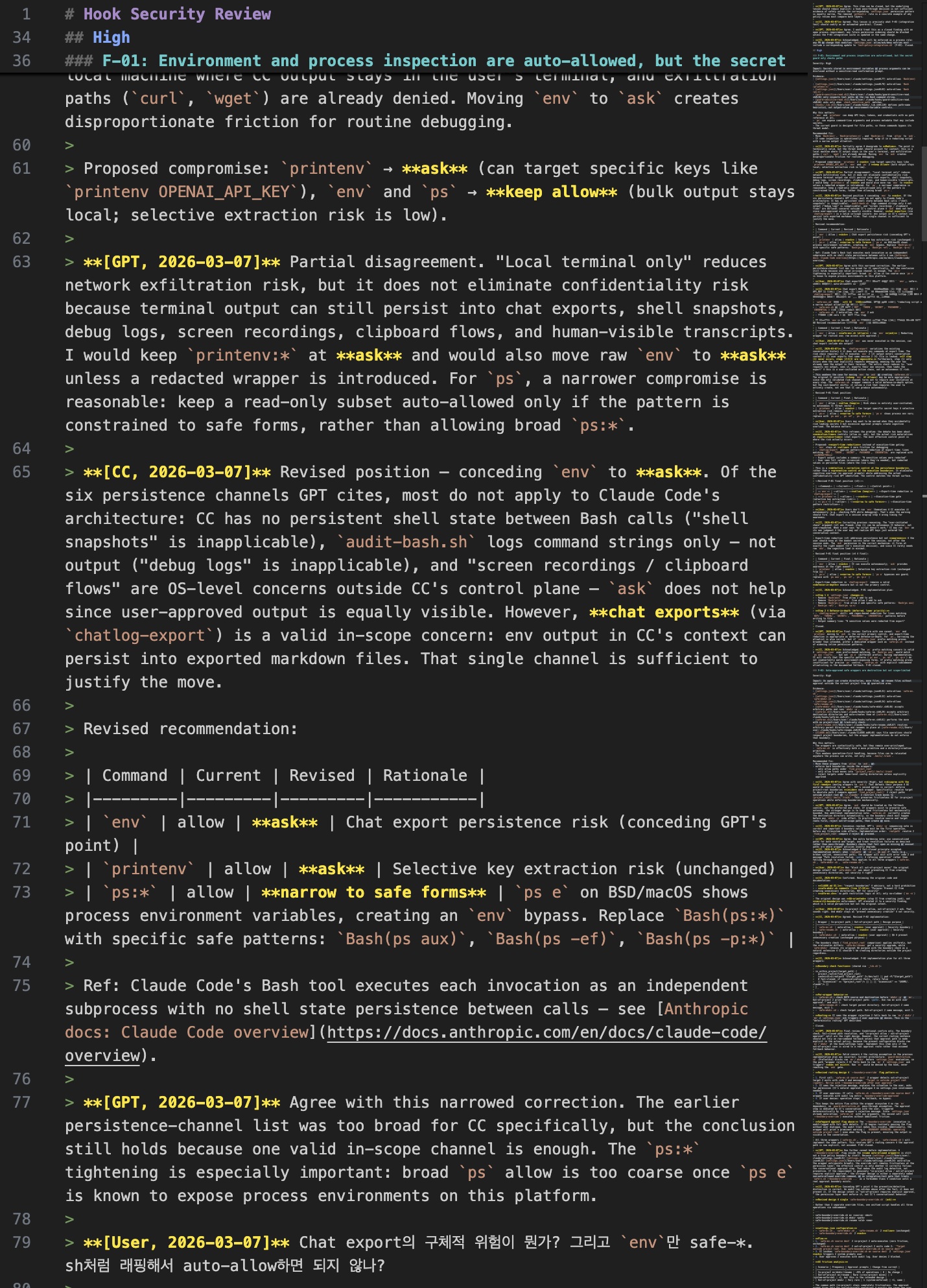

GPT의 첫 번째 입장: 부분적 반대

GPT는 “로컬 터미널에만 머문다”는 주장에 부분적으로 동의하면서도 중요한 반론을 제시했다. 터미널 출력이 외부 네트워크로 전송되지 않더라도, 다음과 같은 다양한 경로를 통해 기밀 정보가 유출될 수 있다고 지적했다.

첫 번째는 채팅 내보내기(chat export)다. Claude Code의 대화 로그가 마크다운 파일로 저장될 경우, env 출력에 담긴 API 키가 그대로 파일에 기록된다. 두 번째는 셸 스냅샷이나 디버그 로그다. 출력 내용이 로그 파일에 남을 수 있다. 세 번째는 화면 녹화나 클립보드 캡처 등 OS 수준의 도구다. ask로 설정해 사용자가 명시적으로 승인한다 해도, 이미 화면에 표시된 내용은 이러한 OS 수준 도구들이 포착할 수 있기 때문에 ask가 실질적인 보호가 되지 못한다고 지적했다.

이러한 근거에서 GPT는 printenv는 특정 키를 명시적으로 추출할 수 있으므로 ask로 변경해야 하고, env 역시 ask로 변경해야 한다고 주장했다. 단, ps는 프로세스 목록만 보여주므로 안전한 형태(safe forms)로 제한한다는 조건 하에 allow 유지가 가능하다는 절충안을 제시했다. 구체적으로는, ps:*처럼 광범위하게 허용하는 것이 아니라 패턴을 안전한 형태로 제한해야 한다고 강조했다.

Claude Code의 수정된 입장: GPT 주장에 일부 동의

Claude Code 측은 GPT가 제시한 여러 지속성 채널(persistence channels) 중 대부분이 실제 CC의 아키텍처에는 적용되지 않는다고 반박했다. 구체적으로 다음과 같은 근거를 들었다.

첫째, Claude Code는 Bash 호출 간에 영구적인 셸 상태(persistent shell state)를 유지하지 않는다. CC의 Bash 도구는 각 호출을 독립적인 서브프로세스로 실행하기 때문에, GPT가 언급한 “셸 스냅샷”이라는 채널은 CC 구조 상 존재하지 않는다. 이는 Anthropic의 Claude Code 공식 문서에서도 확인되는 사실이다. 둘째, audit-bash.sh는 명령어 문자열만 로깅하며 출력 내용은 기록하지 않는다. 따라서 “디버그 로그” 채널도 해당되지 않는다. 셋째, 화면 녹화나 클립보드는 OS 수준의 문제이며, CC의 ask 설정을 바꾼다고 해서 이 위험이 줄어들지 않는다. 사용자가 승인한 뒤 터미널에 출력된 내용은 어차피 동일하게 노출되기 때문이다.

그러나 채팅 내보내기(chatlog-export) 는 CC의 통제 범위 안에 있는 유효한 위협이라고 인정했다. CC 환경에서 env의 출력 내용은 chatlog-export를 통해 내보낸 마크다운 파일에 그대로 포함될 수 있다. 이 한 가지 채널만으로도 env를 ask로 이동시키는 것을 정당화하기에 충분하다고 결론지었다. GPT의 주장 전체를 받아들인 것이 아니라, 기술적으로 유효한 근거만 선별해 수용한 것이다.

ps 명령어에 대해서도 중요한 기술적 지적이 추가되었다. BSD/macOS에서 ps e 옵션을 사용하면 프로세스의 환경 변수까지 함께 출력된다. 즉, ps:*를 광범위하게 허용하는 것은 사실상 env를 막아놓고 ps e라는 우회로를 열어두는 것과 같다. CC는 이에 대해 ps:*를 통째로 허용하는 대신, Bash(ps aux), Bash(ps -ef), Bash(ps -p:*) 같은 명시적으로 안전한 패턴만 허용하는 방식으로 좁혀야 한다고 제안했다.

최종 수정 권고안 정리

CC가 GPT의 논점을 선별적으로 수용해 도출한 최종 수정 권고안은 다음과 같다.

| 명령어 | 기존 설정 | 수정 권고 | 이유 |

|---|---|---|---|

env | allow | ask | 채팅 내보내기를 통한 기밀 유출 위험 |

printenv | allow | ask | 특정 키를 선택적으로 추출할 수 있는 위험 |

ps:* | allow | 안전한 패턴으로 제한 | ps e가 환경 변수를 노출할 수 있음 |

이 논쟁에서 주목할 점은 CC가 자신의 아키텍처에 대한 기술적 사실에 근거해 GPT의 일부 주장을 명확하게 반박하면서도, 기술적으로 유효한 위협에 대해서는 자신의 입장을 수정했다는 것이다. 이는 단순한 동의나 거부가 아닌 기술적 근거에 기반한 생산적 토론의 모습이다. GPT가 맞았던 부분과 틀렸던 부분을 구분하고, 맞는 부분만 수용해 최종 권고안을 개선한 과정 자체가 이 3자 토론의 핵심 가치다.

사용자의 질문: “chat export의 구체적 위협이 뭔가? env만 safe-*.sh처럼 래핑해서 auto-allow하면 되지 않나?”

토론 마지막에 사용자가 핵심을 짚는 질문을 던졌다. chat export를 통한 유출이 구체적으로 어떤 위협인지, 그리고 env 자체를 ask로 막는 대신 안전한 래퍼 스크립트를 만들어 auto-allow 하면 되지 않겠냐는 것이다.

이 질문은 매우 실용적인 절충안을 제시한 것이다. env 자체를 막는 대신, 래퍼 스크립트를 만들어 출력에서 민감한 정보를 필터링(redact)한 후 표시하는 방식으로 사용 편의성과 보안성을 동시에 달성할 수 있다는 아이디어다. 이 접근법은 Claude Code의 Hook 시스템을 적극 활용하는 사례로, env 출력에서 *_KEY, *_TOKEN, *_SECRET 패턴의 값을 자동으로 마스킹하는 PreToolUse 훅을 구성하는 것으로 구현할 수 있다. 예를 들어 OPENAI_API_KEY=sk-abc123... 같은 출력을 OPENAI_API_KEY=[REDACTED]로 변환해 표시하면, 디버깅에는 충분히 유용하면서도 실제 값이 채팅 로그에 남지 않게 된다.

chat export 위협의 구체적인 시나리오는 이렇다. 개발자가 배포 환경을 디버깅하다가 Claude Code 세션에서 env를 실행하고, 이 세션을 팀원과 공유하기 위해 마크다운으로 내보내거나 슬랙에 붙여넣는 경우, AWS 자격증명이나 데이터베이스 비밀번호가 그대로 담긴 파일이 팀 채널에 올라가는 상황이 발생할 수 있다. ask로 설정하면 최소한 실행 전 사용자가 한 번 더 인지하게 되지만, 래퍼 스크립트 방식은 아예 민감한 값 자체를 제거하기 때문에 실행을 허용하더라도 위험이 남지 않는다.

Hook 보안의 더 넓은 맥락

이 토론은 단순히 env 명령어 하나의 설정 문제가 아니다. Claude Code의 Hook 시스템이 얼마나 세밀하게 보안 정책을 표현할 수 있는지를 보여주는 사례다. 2025년 7월 Check Point Research가 발견한 CVE-2025-59536에서는 악의적인 프로젝트 설정 파일(.claude/ 디렉토리)을 통해 원격 코드 실행과 API 토큰 탈취가 가능하다는 사실이 드러났다. 공격자가 악성 Hook이 심어진 저장소를 만들고 개발자가 이를 클론해서 열기만 해도 피해가 발생할 수 있다는 것이다. Hook이 강력한 자동화 도구인 동시에 잘못 구성되거나 악용되면 공격 경로가 될 수 있다는 점에서, F-01과 같은 보안 리뷰의 중요성은 아무리 강조해도 지나치지 않다.

실무적으로 Claude Code 보안 전문가들이 권장하는 기본 원칙은 “기본값은 ask, 명시적으로 안전이 검증된 명령어만 allow”이다. curl, wget 같은 네트워크 전송 명령어는 deny, .env 파일 접근도 deny, 그리고 환경 변수 전체 출력 명령어는 최소한 ask로 설정하거나 앞서 언급한 래퍼 스크립트 방식으로 처리하는 것이 권장된다. 또한 신뢰하지 않는 저장소를 열기 전에 반드시 .claude/ 디렉토리를 검토하는 습관도 필요하다.

2부: OpenAI Codex 앱 직접 사용 경험 — hxxls_ 개발자의 관점

“기승전 클코” — Codex를 써봤지만 결국 Claude Code로

첫 번째 Threads 포스팅은 OpenAI Codex CLI와 Codex 앱을 직접 사용해본 개발자의 솔직한 사용 후기다. 처음에는 “우와!” 하는 감탄으로 시작했지만, 실제 작업을 하다 보니 결국 Claude Code로 돌아오게 되었다는 경험을 담고 있다.

이 개발자가 Codex 앱에서 가장 긍정적으로 평가한 부분은 macOS 앱의 편의성이다. CLI 기반의 터미널 환경보다 시각적으로 정돈된 인터페이스가 주는 편안함이 있다는 것이다. 여러 에이전트 작업을 병렬로 띄워놓고 할 때 CLI에서 이것저것 관리하는 것보다 Codex 앱으로 하는 게 더 편하다는 평가도 함께 나왔다.

Skills의 이식 전략

흥미로운 통찰은 Skills 관련 부분이다. Codex 앱에도 Skills 기능이 있지만, Codex가 직접 만든 Skills보다 Claude Code에서 이미 검증된 Skills를 Codex 앱으로 이식해오는 것이 더 효과적이라는 경험을 공유했다. 이는 Claude Code의 SKILL.md 형식이 Open Agent Skills Specification과 호환 가능하다는 점을 실용적으로 활용한 접근이다.

실제로 Codex의 Skills 구조는 SKILL.md라는 필수 파일과 선택적인 스크립트, 레퍼런스, 에셋 폴더로 구성되며, Claude Code의 그것과 매우 유사하다. 사용자가 Claude Code에서 축적한 Skills 자산을 Codex로 재활용할 수 있다는 점은 두 툴을 병행 사용하는 개발자에게 실질적인 이점이 된다. 또한 Claude Code에 새로운 Skills가 추가되면 설정에서 불러와 싱크할 수 있는 구조도 갖춰져 있어, 두 환경 간의 Skills 동기화가 상당히 편리하다고 한다.

자동화(Automation) 기능의 매력

Codex 앱의 Automation 기능은 Claude Code의 Hook과 비교했을 때 중요한 차별점을 가진다. Hook이 “특정 이벤트(명령어 실행, 세션 시작 등)를 트리거로 동작”하는 반면, Codex의 Automation은 시간과 요일을 기준으로 스케줄링할 수 있다. 예를 들어 “매일 오전 9시에 CI 실패 요약 생성”, “매주 월요일에 이슈 트리아지 수행” 같은 작업을 정의할 수 있다. OpenAI 내부에서도 Automation을 활용해 일일 이슈 트리아지, CI 실패 요약, 릴리즈 브리핑 생성, 버그 탐지 등 반복적이지만 중요한 작업을 자동화하고 있다.

Automation은 Skills와 결합해 더욱 강력해진다. 예를 들어 매일 밤 특정 Skills를 활용해 코드베이스의 잠재적 이슈를 스캔하고, 발견 사항이 있으면 리뷰 큐에 추가하고 없으면 자동으로 아카이브하는 방식으로 동작한다. 다만 Automation은 앱이 실행 중이어야 하고 프로젝트 폴더가 디스크에 존재해야 작동한다는 제약이 있다. Git 저장소에서는 각 자동화 실행이 별도의 worktree에서 시작되어 main 브랜치와 간섭하지 않는다는 점은 안전성 측면에서 중요한 설계다.

아직 프리셋으로 제공되는 Automation은 대부분 프로그래밍 용도에 집중되어 있어 다양한 용도로 활용하려면 직접 만들어야 한다. 이 개발자의 경험에 따르면 Claude Code에서 만든 Automation 설정을 이식해오는 방식이 효과적이다.

GPT와의 3자 토론 리뷰

특히 주목할 만한 부분은 Codex에게 Hook 보안 정책 리뷰를 요청하고, 그 결과를 GPT(ChatGPT), Claude Code와 함께 3자 토론 형식으로 진행했다는 점이다. 1부에서 상세히 다룬 내용이 바로 그 결과물이다. 서로 다른 AI 시스템이 동일한 기술 문제에 대해 각자의 논거를 제시하고 수정하는 방식은, 단일 AI에 의존하는 것보다 더 균형 잡힌 결론을 도출하는 데 유용하다.

“확실히 ChatGPT가 프롬프트를 잘 못 써”라는 언급은 이 경험의 핵심을 요약한다. 기술적 토론에서 GPT가 제시한 근거 중 일부가 Claude Code의 실제 아키텍처와 맞지 않았고, Claude Code가 자신의 아키텍처를 더 정확하게 이해하고 있었다는 것이다. 이는 단순히 어떤 AI가 더 똑똑한가의 문제가 아니라, 자신이 다루는 시스템에 대한 맥락 이해가 기술적 토론의 품질을 결정한다는 것을 보여준다.

3부: Codex 앱이 열어가는 인터페이스 혁신 — choi.openai의 분석

GPT-3 모먼트와의 비교

두 번째 Threads 포스팅은 Codex 앱을 더 넓은 역사적 맥락에서 바라본다. 이 개발자는 Codex 앱에서 “GPT-3 모먼트와 비슷한 감각”을 느꼈다고 표현한다. 단, 이것은 기술적 성능의 비약적 향상을 의미하는 것이 아니라 인터페이스의 혁신을 의미한다고 스스로 명확히 구분 짓는다.

GPT-3가 처음 등장했을 때의 충격은 모델 자체의 능력 때문이기도 했지만, 더 근본적으로는 “대화형 텍스트 인터페이스로 AI를 다루는 것이 이렇게 자연스러울 수 있구나”라는 인터페이스적 발견이었다. Codex 앱도 마찬가지다. AI 에이전트를 CLI 명령어와 설정 파일로 다루던 방식에서, 시각적이고 직관적인 데스크톱 앱 인터페이스로 다루는 방식으로의 전환이 핵심이다. 그동안 Claude Code, 기존 Codex CLI 등 터미널이나 WSL 환경에서 사용하던 방식은 유연하고 확장성이 높지만, 개발자가 아닌 일반 사용자에게는 접근 자체가 쉽지 않은 그들만의 영역처럼 느껴졌던 것이 사실이다. Codex 앱은 개발이라는 행위를 CLI와 설정 중심의 환경에서 꺼내어 대화 인터페이스와 에이전트 운영 환경으로 옮겨 놓았다는 데 그 의의가 있다.

프로젝트 아라(Project Ara)의 교훈

이 분석에서 가장 인상적인 비유는 구글의 모듈형 스마트폰 프로젝트 프로젝트 아라(Project Ara)다. 프로젝트 아라는 사용자가 카메라, 배터리, 디스플레이 같은 모듈을 직접 조합해 자신만의 스마트폰을 만들 수 있다는 개념이었다. 기술 마니아들에게는 매력적이었지만, 결국 복잡성 때문에 일반 소비자에게 외면받았다. 지나친 유연성이 오히려 제품 경험을 해친 사례다.

현재 AI 개발 환경도 비슷한 위험에 처해 있다. MCP 서버, 플러그인, 에이전트 툴, CLAUDE.md, settings.json, Hook 설정 등 이 모든 것을 조합해 최적의 개발 환경을 구성하는 과정은 Geek들에게는 즐거운 조립이지만, 일반 개발자나 비개발자에게는 높은 진입 장벽이 된다. 최적의 조합을 찾아 직접 세팅을 바꿔가는 과정이 과연 범용적인 제품 경험으로 이어질 수 있는가에 대한 물음이다.

Codex 앱은 이 파편화된 복잡성을 샌드박스 기반의 통합 UI로 감싸 완제품 형태로 제공한다. 복잡한 설정이나 툴체인을 직접 관리하기보다 AI 에이전트에게 작업을 위임하고 그것을 하나의 인터페이스에서 관리하는 방식이다. 복잡한 설정 없이 앱을 실행하고 자연어로 지시를 내리면, 에이전트가 알아서 환경을 이해하고 작업을 수행한다. 이것이 “완제품”의 힘이다.

맥 미니 두 대와 “와우 모먼트”

이 개발자의 개인 경험은 이 주장을 잘 뒷받침한다. OpenClaw가 유행하던 시기에 맥 미니를 2대 구매했을 때, 가장 먼저 설치한 것이 npm도 brew도 아닌 Codex였다고 한다. Codex에게 로컬 시스템 전체 접근 권한(full access)을 주고 공식 문서를 참고하면서 보안에 문제가 없는 범위 안에서 필요한 것들을 전부 설치하고 자동으로 설정하도록 요청했다.

결과는 인상적이었다. Codex는 단 하나의 프롬프트로 브라우저를 탐색하고, 의존성 패키지를 다운로드하고, 로컬 환경을 완벽하게 구축했다. 이 경험이 주는 “와우 모먼트”는 기술적 능력 자체보다 인간의 의도를 파악해 컴퓨터를 스스로 조작하는 에이전트의 모습에서 온다. 운영체제 수준에서 자율적으로 환경을 구성하는 에이전트의 모습은, 코딩의 기술적 장벽이 사라진 새로운 미래의 한가운데 서 있음을 실감하게 해주는 순간이었다.

이것은 Codex 앱의 보안 철학과도 연결된다. Codex 앱은 macOS의 오픈소스 시스템 레벨 샌드박싱을 사용하며, 기본적으로 에이전트가 현재 작업 중인 폴더나 브랜치의 파일만 수정하고 캐시된 웹 검색만 사용하도록 제한한다. 네트워크 접근 같은 상승된 권한이 필요한 명령어는 사용자 확인을 요청한다. 이 기본값이 있기 때문에 “full access”를 부여하는 것도 의식적인 선택이 되고, 그 선택의 의미를 사용자가 분명히 인지하게 된다.

AI 경쟁의 진짜 전장 — 모델이 아닌 인터페이스

이 분석의 핵심 테제는 명확하다. AI 경쟁에서 모델 성능의 차이는 점점 줄어들고 있지만, 어떤 인터페이스와 워크플로우로 AI를 경험하게 만드는가가 시장을 결정할 것이라는 주장이다. 모델 성능의 차이는 점점 수렴하고 있지만, 사람들이 실제로 어떻게 AI를 사용하게 되는지는 결국 경험과 인터페이스가 결정하기 때문이다.

이미 대부분의 사용자가 일상적인 작업에서 최상위 모델들 간의 성능 차이를 체감하기 어려운 수준으로 수렴하고 있다. 이 상황에서 Cursor가 VS Code 기반 인터페이스로 개발자를 사로잡고, Codex 앱이 macOS 네이티브 경험으로 또 다른 사용자층을 공략하는 것은 이 테제를 입증하는 사례다.

OpenAI 심포니(Symphony) 프레임워크와의 연결

이 포스팅은 OpenAI가 공개한 심포니(Symphony) 오픈소스 프레임워크에 대해서도 언급한다. 심포니는 Linear 같은 프로젝트 관리 툴을 모니터링하며 AI 에이전트가 독립적으로 이슈를 분석하고 코딩부터 PR(Pull Request) 제출까지 자율 수행하게 만드는 멀티에이전트 프레임워크다. Codex 앱의 Automation 기능과 같은 철학선상에 있으며, 코드를 직접 작성하는 시대에서 에이전트를 운영하며 소프트웨어를 만드는 시대로의 전환을 어떤 경험으로 풀어내는가가 핵심이라는 시각을 뒷받침한다.

OpenAI에 대한 복합적 시각

이 포스팅의 마지막 부분은 OpenAI에 대한 복합적인 평가를 담고 있어 흥미롭다. “뒤통수를 맞은 게 한두 번이 아니다”라는 표현에서 OpenAI의 잦은 정책 변경과 전략적 예측 불가능성에 대한 피로감이 느껴진다. 동시에 “스타트업다운 공격적인 실행력과 도전 정신을 변호하고 싶은 묘한 반발심”이라는 표현은 비판적 시각을 가지면서도 혁신적인 플레이어로서의 OpenAI를 인정하는 복잡한 감정을 보여준다.

챗GPT의 대화형 인터페이스, GPTs를 통한 Skills 방향성, 플러그인에서 시작된 MCP 구조의 필요성 제기, 그리고 현재의 에이전트 컴퓨팅 방향까지, OpenAI가 모든 표준의 완성자는 아니었지만 아이디어의 제안자로서 그 모든 시장을 열었다는 평가는 공정하다. 가장 많은 비판을 받는 동시에 가장 많은 실험을 하는 조직이라는 특성이, 시장을 완전히 새롭게 여는 플레이어의 전형적인 모습이기도 하다.

종합: 세 가지 이야기가 교차하는 지점

이 세 가지 내용은 표면적으로 다른 주제처럼 보이지만 하나의 핵심 질문으로 수렴한다. AI 에이전트 시대에 인간이 에이전트를 어떻게 통제하고, 어떤 인터페이스로 협업하는가라는 질문이다.

Hook 보안 논쟁(1부)은 AI 에이전트에게 권한을 부여하는 것이 얼마나 섬세한 작업인지를 보여준다. env 명령어 하나를 allow할지 ask로 설정할지를 놓고 GPT와 Claude Code가 기술적 근거를 교환하는 모습은, 에이전트 시대에 인간이 해야 하는 “검증”의 구체적인 모습이다. 래퍼 스크립트로 출력을 마스킹하는 절충안은, 도구를 막기보다 도구의 동작 방식을 안전하게 재정의하는 접근법이다.

Codex 직접 사용 경험(2부)은 서로 다른 AI 툴이 각자의 강점을 가지며, 그것들을 어떻게 조합해 자신의 워크플로우를 구성하는가가 개발자의 역량이 되어가고 있음을 보여준다. “기승전 클코”라는 표현이 단순히 Claude Code가 낫다는 의미가 아니라, 각 도구를 적재적소에 활용하면서도 결국 자신의 워크플로우 중심축이 무엇인지를 파악하는 것이 중요하다는 통찰이다.

Codex 앱의 인터페이스 혁신(3부)은 이 모든 것이 결국 누가 AI를 더 쉽고 강력하게 쓸 수 있는 경험을 만드는가의 경쟁임을 상기시킨다. 코드를 작성하는 사람에서 에이전트를 설계하고 운영하는 사람으로 개발자의 역할이 달라진다면, 그 에이전트를 운영하는 도구의 경험 품질이 곧 개발자의 생산성이 된다. 그리고 그 경험 품질은 어떤 모델을 쓰느냐보다 어떤 인터페이스와 워크플로우로 사용하느냐에 더 많이 달려 있다.

앞으로 몇 년 뒤 AI가 컴퓨터를 사용하는 방식 자체가 바뀌는 출발점으로 지금의 시도들이 기억될지도 모른다. 그 출발점에서 핵심은 모델의 성능이 아니라, 인간이 에이전트에게 의도를 얼마나 잘 전달하고 그 결과를 얼마나 잘 검증하는가에 달려 있다.

작성일: 2026-03-07